Sommaire

Introduction

Depuis plusieurs mois, l’accès aux sites pour adultes est conditionné à un système de vérification d’âge renforcé. Officiellement, l’objectif est clair : protéger les mineurs. Le dispositif, encadré juridiquement, repose sur des prestataires tiers chargés de confirmer qu’un utilisateur est majeur, sans révéler son identité aux plateformes consultées.

Sur le papier, l’équilibre semble respecté.

Dans la réalité technique, cependant, une autre question émerge : que devient cette infrastructure lorsqu’on s’intéresse non pas à ce qu’elle est censée faire, mais à ce qu’elle rend possible ?

Le cadre légal : une architecture fondée sur la confiance

Le système actuel repose sur un principe central : la séparation stricte des rôles.

Le site pour adulte ne doit pas connaître l’identité de l’utilisateur.

Le prestataire de vérification ne doit pas connaître les contenus consultés.

Seule une information binaire est transmise : majeur / mineur.

Ce modèle, souvent qualifié de « double anonymat », est juridiquement conforme aux exigences de protection des données personnelles et à la sensibilité particulière des données liées à la sexualité.

Mais cette protection repose sur un postulat implicite :

Les acteurs techniques respectent strictement l’architecture annoncée.

La réalité technique : ce qui pourrait être stocké

En cybersécurité, une distinction fondamentale existe entre ce qui est autorisé et ce qui est techniquement possible.

Un prestataire de vérification d’âge, dans un scénario réaliste, peut avoir accès à :

une identité réelle (via document officiel ou identité numérique),

une adresse IP,

un horodatage précis,

un identifiant technique ou un jeton de validation,

un historique de vérifications.

Même sans intention malveillante, ces données peuvent être journalisées, conservées, corrélées.

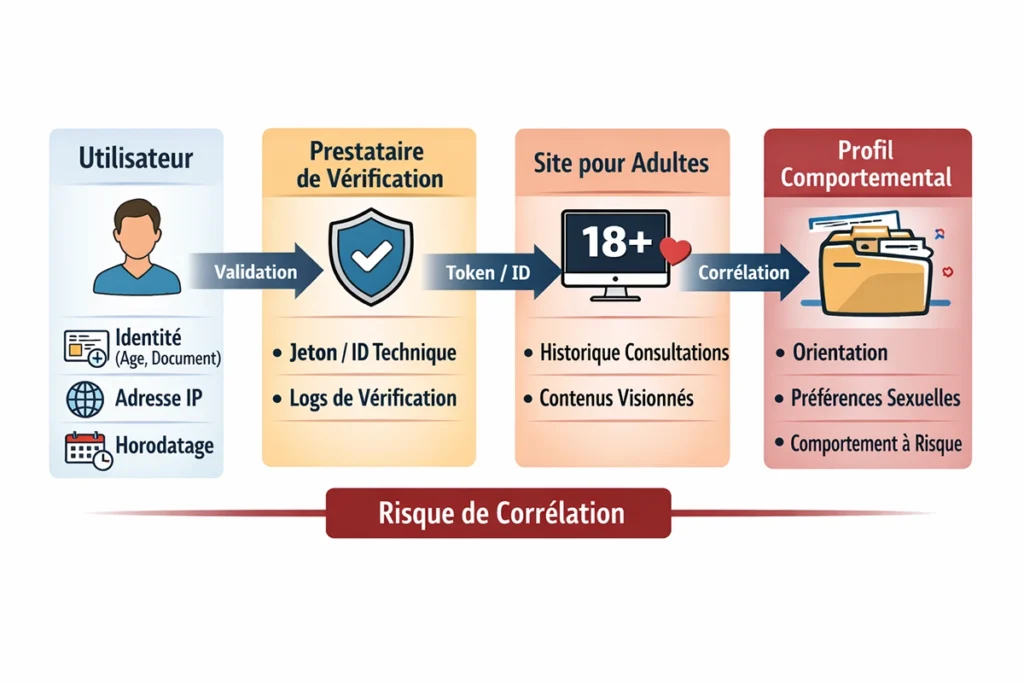

Schéma simplifié d’un risque de corrélation

Individuellement, chaque bloc paraît anodin.

Collectivement, ils forment une chaîne de re-identification potentielle.

Du contrôle d’âge au profilage sexuel

Les sites pour adultes disposent déjà d’outils analytiques très fins. À partir des contenus consultés, il est possible d’inférer :

orientation sexuelle (hétérosexuelle, homosexuelle, bisexuelle),

préférences d’âge des partenaires représentés,

types de pratiques sexuelles,

niveaux de violence ou de domination et bien d’autres,

fréquence et temporalité de la consommation.

Ces données sont qualifiées juridiquement de données ultra-sensibles.

Elles décrivent l’intimité psychosexuelle d’un individu, parfois plus précisément que ses propres déclarations.

Dans un système idéalement cloisonné, ces profils restent anonymes.

Mais si un identifiant persistant existe, l’anonymat devient hypothétique.

Une évolution possible : de la prévention à l’anticipation

Dans un futur proche, un autre usage pourrait émerger, non pas officiellement, mais par glissement fonctionnel.

En croisant :

des bases de données judiciaires,

des profils d’agresseurs condamnés,

et des typologies de violences sexuelles,

il devient envisageable, sur le plan purement technique, de :

rechercher des corrélations statistiques,

identifier des schémas de consommation,

tenter d’anticiper certains comportements à risque.

Ce type de raisonnement est déjà à l’œuvre dans d’autres domaines :

radicalisation, récidive, criminalité prédictive.

Appliqué à la sexualité, il soulève une question vertigineuse :

Peut-on surveiller des individus non pour ce qu’ils ont fait, mais pour ce qu’ils regardent ?

Une capacité exploitable dans l’ombre

Un tel système n’exigerait pas nécessairement :

une loi explicite,

un affichage public,

ni même une centralisation visible.

Il suffirait :

d’un accès privilégié aux prestataires,

de réquisitions discrètes,

ou de partenariats techniques opaques.

L’histoire récente a montré que les capacités de surveillance précèdent souvent leur reconnaissance publique.

Ce n’est pas l’intention initiale qui pose problème, mais l’existence même de l’outil.

Les atteintes potentielles aux droits fondamentaux

Les risques sont multiples :

Atteinte au droit à la vie privée

Stigmatisation de pratiques sexuelles licites

Confusion entre fantasme et passage à l’acte

Inversion de la présomption d’innocence

Surveillance comportementale ciblée

La sexualité, plus que tout autre domaine, ne supporte pas l’erreur statistique.

Une corrélation n’est pas une causalité. Un profil n’est pas une intention.

Conclusion

La vérification d’âge répond à un objectif légitime.

Mais en créant une infrastructure technique capable de relier identité, temporalité et comportements intimes, elle ouvre aussi une boîte de Pandore démocratique.

Le véritable enjeu n’est pas de savoir si ces dérives sont actuellement mises en œuvre, mais si nous acceptons de bâtir des systèmes qui les rendent possibles.

En matière de données sensibles, une règle demeure :

Ce qui peut être collecté finira un jour par être utilisé.